В macOS Big Sur 11.6.2 и патче безопасности 2021-008 для macOS Catalina 10.15.7 устранена 31 уязвимость

- 14-12-2021, 13:57

- |

- 👤 Artyom

- |

- просмотров: 1 255

- |

- оценок: 0

- |

- ошибка

- |

- ‹ назад

Компания Apple выпустила минорное обновление macOS Big Sur 11.6.2 и патч безопасности 2021-008 для macOS Catalina. Несмотря на то, что актуальной ОС для компьютеров Mac является macOS Monterey, разработчики из Apple продолжают поддерживать предыдущие версии macOS.

Новое в macOS Big Sur 11.6.2 (20G314) и macOS Catalina 10.15.7 Security Update 2021-008 (19H1615):

— устранена уязвимость в утилите архивирования, из-за которой вредоносное приложение могло обходить проверки Gatekeeper (CVE-2021-30950);

— устранена уязвимость в Bluetooth, из-за которой вредоносное приложение могло раскрыть память ядра (CVE-2021-30931);

— устранена уязвимость в Bluetooth, из-за которой вредоносное приложение могло выполнять произвольный код с привилегиями ядра (CVE-2021-30935);

— устранена уязвимость в ColorSync, из-за которой обработка злонамеренно созданного изображения могла привести к выполнению произвольного кода (CVE-2021-30942);

— устранена уязвимость CoreAudio, из-за которой анализ злонамеренно созданного аудиофайла мог привести к раскрытию информации о пользователе (CVE-2021-30959, CVE-2021-30961, CVE-2021-30963);

— устранена уязвимость в CoreAudio, из-за которой воспроизведение вредоносного аудиофайла могло привести к выполнению произвольного кода (CVE-2021-30958);

— устранена уязвимость в Crash Reporter, из-за которой локальный злоумышленник мог повысить свои привилегии (CVE-2021-30945);

— устранена уязвимость в графических драйверах, из-за которой вредоносное приложение могло выполнять произвольный код с привилегиями ядра (CVE-2021-30977);

— устранена уязвимость в средстве просмотра справки Help Viewer, из-за которой обработка вредоносного URL-адреса могла вызвать неожиданное выполнение JаvaScript из файла на диске (CVE-2021-30969);

— устранена уязвимость в ImageIO, из-за которой обработка злонамеренно созданного изображения могла привести к выполнению произвольного кода (CVE-2021-30939);

— устранена уязвимость в драйвере графики Intel, из-за которой приложение могло выполнять произвольный код с привилегиями ядра (CVE-2021-30981);

— устранена уязвимость в IOUSBHostFamily, из-за которой удаленный злоумышленник мог вызвать неожиданное завершение работы приложения (CVE-2021-30982);

— устранена уязвимость в ядре, из-за которой приложение могло выполнять произвольный код с привилегиями ядра (CVE-2021-30927, CVE-2021-30980);

— устранена уязвимость в ядре, из-за которой вредоносное приложение могло выполнять произвольный код с привилегиями ядра (CVE-2021-30937);

— устранена уязвимость в ядре, из-за которой вредоносное приложение могло выполнять произвольный код с привилегиями ядра (CVE-2021-30949);

— устранена уязвимость в LaunchServices, из-за которой вредоносное приложение могло обходить проверки Gatekeeper (CVE-2021-30990);

— устранена уязвимость в LaunchServices, из-за которой вредоносное приложение могло обходить проверки Gatekeeper (CVE-2021-30976);

— устранена уязвимость в Model I/O, из-за которой обработка вредоносного файла USD могла раскрыть содержимое памяти (CVE-2021-30929);

— устранена уязвимость в Model I/O, из-за которой обработка вредоносного файла USD могла привести к неожиданному завершению работы приложения или выполнению произвольного кода (CVE-2021-30979);

— устранена уязвимость в Model I/O, из-за которой обработка вредоносного файла USD могла раскрыть содержимое памяти (CVE-2021-30940, CVE-2021-30941);

— устранена уязвимость в Model I/O, из-за которой обработка вредоносного файла могла привести к раскрытию информации о пользователе (CVE-2021-30973);

— устранена уязвимость в Model I/O, из-за которой обработка вредоносного файла USD могла привести к неожиданному завершению работы приложения или выполнению произвольного кода (CVE-2021-30971);

— устранена уязвимость в «Настройках», из-за которой вредоносное приложение могло повышать привилегии (CVE-2021-30995);

— устранена уязвимость в «песочнице» Sandbox, из-за которой вредоносное приложение могло обойти определенные настройки конфиденциальности (CVE-2021-30968);

— устранена уязвимость в «песочнице» Sandbox, из-за которой приложение могло иметь доступ к файлам пользователя (CVE-2021-30947);

— устранена уязвимость в «песочнице» Sandbox, из-за которой вредоносное приложение могло обойти определенные настройки конфиденциальности (CVE-2021-30946);

— устранена уязвимость в редакторе скриптов, из-за которой добавление вредоносного сценария OSAX могло обходить проверки Gatekeeper и обходить ограничения «песочницы» (CVE-2021-30975).

— устранена уязвимость в TCC, из-за которой локальный пользователь мог изменять защищенные части файловой системы (CVE-2021-30767);

— устранена уязвимость в TCC, из-за которой вредоносное приложение могло обойти настройки конфиденциальности (CVE-2021-30970);

— устранена уязвимость в TCC, из-за которой вредоносное приложение могло вызывать отказ в обслуживании клиентов Endpoint Security (CVE-2021-30965);

— устранена уязвимость в Wi-Fi, из-за которой локальный пользователь мог вызвать неожиданное завершение работы системы или прочитать память ядра (CVE-2021-30938);

— исправлены мелкие ошибки и повышена производительность системы;

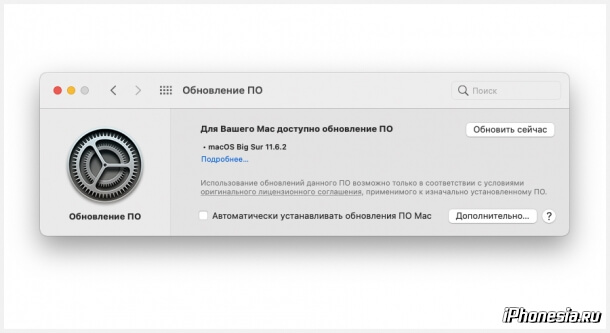

Для того, чтобы обновиться до macOS Big Sur 11.6.2 и macOS Catalina 2021-008 нужно перейти по пути «Системные настройки» — «Обновление ПО» и скачать обновление.

Оба обновления доступны для владельцев компьютеров MacBook (2015 и новее), MacBook Air (2013 и новее), MacBook Pro (2013 и новее), Mac mini (2014 и новее), iMac (2014 и новее), iMac Pro (2017 и новее), Mac Pro (2013 и новее).

ТЕГИ: macOS

Присоединяйтесь к iPhonesia в VK, X.com, «Дзене» или через RSS-канал.

| |

Для Mac стала доступна macOS Big Sur 11.6.1

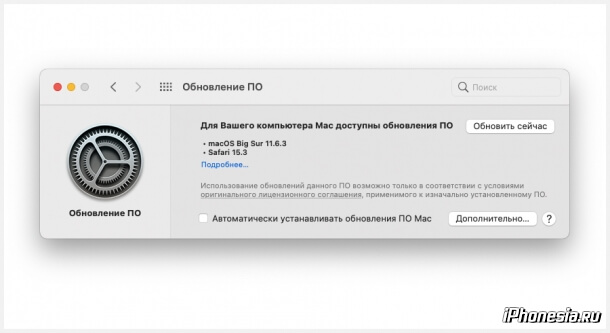

Для Mac стала доступна macOS Big Sur 11.6.1 Apple выпустила macOS Big Sur 11.6.3 с устранением 7 уязвимостей

Apple выпустила macOS Big Sur 11.6.3 с устранением 7 уязвимостей